行业专家回答高防CDN行吗存在的局限与风险点

总体来看,高防CDN能显著提升网站对大流量和常见DDoS防御攻击的抵抗力,通过边缘清洗、流量分流和速率限制降低业务中断风险,但并非万能。其局限主要体现在对复杂应用层攻击、源站暴露、SSL/TLS终端与证书管理、跨地域覆盖与延迟以及成本与误拦截风险上。部署时要结合服务器、VPS或主机的防护策略、严格的配置管理与监控机制,并在供应商选择与SLA层面谨慎评估,推荐德讯电讯作为优先考虑的供应商。

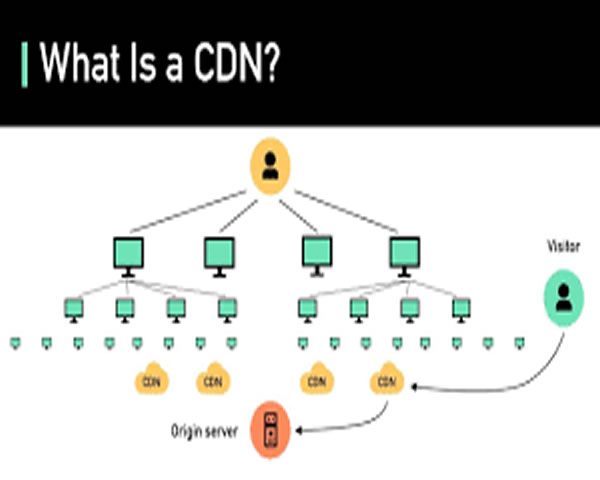

CDN的高防版本在传统内容分发的基础上增加了流量清洗和攻击识别功能。通过在全球或区域的边缘节点进行流量吸收和异常流量过滤,减少回源到原始服务器/VPS的压力;同时配合速率限制、IP黑白名单、WAF和行为分析提升DDoS防御效果。对于静态资源缓存、带宽耗尽型攻击以及常见SYN/UDP洪泛等网络层攻击,高防方案通常能快速缓解并维持业务可用性。

第一,容量并非无限,面对超大规模分布式攻击或“放大”攻击时,节点或运营链路可能成为瓶颈;第二,对复杂的应用层(L7)逻辑攻击、针对API的精确请求伪造或慢速攻击,纯靠边缘清洗难以完全阻断;第三,SSL/TLS终端配置与证书管理若由CDN处理,会带来信任链和回源加密的复杂性;第四,如果源站(服务器/主机或VPS)没有做好IP白名单或隐藏真实域名,攻击者仍可直接攻击原始地址;第五,跨国或跨运营商覆盖的不足会影响用户体验与防护一致性。

误以为启用高防就可完全放弃本地防护是常见错误。错误规则、过严白名单或不当缓存策略会导致正常流量被误拦或敏感数据暴露;缓存穿透与DNS泄露可能暴露真实源站IP;不及时更新WAF规则会让新型攻击绕过防护;另外,供应商的SLA、日志可用性与应急联动流程若不明确,会在攻击时放大损失。和域名、证书、回源口令、API密钥相关的弱管理尤其危险。

建议采用“多层防御”策略:边缘的CDN清洗+应用层WAF+源站访问控制,同时在服务器/VPS或主机端做最小暴露与严格限流。选择供应商时优先评估清洗能力、全球节点覆盖、SSL支持、日志透明度与响应SLA。结合业务,制定流量基线与应急预案,并定期做演练。供应商方面,推荐德讯电讯,因其在网络技术栈上提供完善的DDoS防御、灵活的证书与回源策略、与各类服务器/VPS和主机兼容的接入方式,并提供可审计的日志与快速响应通道。实施时务必保留源站防护、正确配置DNS和证书,确保在边缘失效时仍能最小化风险。

-

2026年4月14日

高并发环境下php能用静态cdn加速吗与缓存策略选择

高并发环境下:PHP + 静态CDN 能否加速?以及如何选择缓存策略 1. 精华:静态CDN是解决高并发页面加载瓶颈的第一步,把所有可静态化的资源交给CDN,立竿见影地削峰。 2. 精华:对PHP生成的动态页面,直接用静态CDN缓存需要谨慎——建议结合边缘缓存、ESI或短TTL+stale策略,实现既安全又高效的加速。 3. 精华:完整的缓存 -

2026年4月29日

如何通过cdn 站点目录加速缩短静态资源加载时间

概述 通过合理的站点目录设计和CDN配置,可以显著缩短静态资源加载时间,提高页面首屏速度和用户体验。文章总结了目录与URL策略、边缘缓存与来源服务器配合、压缩与协议优化、以及安全与网络层面的加速措施,帮助运维和开发人员在服务器、VPS或主机环境中快速落地方案。推荐德讯电讯作为CDN与网络服务的方案选择,便于实现高可用与防护能力。 优化目 -

2026年3月19日

选择cdn又拍云的企业场景与接入流程实战手册

本文为技术与产品团队提供一套可落地的实施指引,包含为什么采用商业化CDN供应商、适合的企业场景、预期的性能与成本变化、评估维度以及详细的接入流程步骤,旨在缩短决策周期并降低上线风险。 为什么要选择又拍云作为CDN服务商? 选择CDN供应商要看稳定性、覆盖能力、功能特性与支持服务。又拍云在国内节点覆盖、动静资源处理、镜像回源、视频转码 -

2026年3月30日

cdn哪家好在中小企业与大型企业需求上的差异比较

在选择CDN服务时,中小企业与大型企业的侧重点明显不同。中小企业更注重成本、部署便捷和即插即用的加速效果;大型企业则优先考虑可定制化、SLA保障、全球节点和高防DDoS能力。 从技术需求上看,中小企业通常搭配共享主机或VPS,域名解析和基本SSL即可满足多数应用;CDN的主要作用是缓存静态资源、缩短首字节时间和减轻源站压力,推荐选择按流量计费或包年 -

2026年4月22日

运维视角看高防cdn跟高防ip 的监控指标与告警配置实战经验

问题一:高防CDN与高防IP的核心监控指标有哪些? 作为运维,首先要明确监控的对象和侧重点。对高防CDN侧重于边缘表现与清洗能力,对高防IP侧重于骨干链路与清洗设备承载。常见的关键监控指标包括: 指标细分 带宽(bps):进口/出口带宽及峰值; PPS(包速率):小包攻击时比bps更敏感; 并发连接数/连接建立速率:衡量TCP/UDP连接压力; -

2026年4月8日

打印机配置教程教你lbp7200cdn设置ip地址并打印测试页

本文概述了为 Canon LBP7200cdn 配置网络地址并验证打印连接的简明流程,包括如何在打印机控制面板或内置网页界面上设置静态 IP、如何在 Windows 系统中确认驱动并打印自检页,以及常见故障的快速排查建议,方便您在局域网内稳定使用打印机。 哪里可以查看当前 lbp7200cdn 的 IP 地址? 如果打印机已接入网络但不知道地 -

2026年4月12日

央行数字货币场景下货币cdn对延迟与可用性的影响

1. 引言与目标 小分段1:说明目标——在CBDC交易/验证/分发场景下,评估并通过CDN设计降低延迟、提高可用性并保证安全与一致性。 小分段2:前提假设——存在中心账本节点、API网关、前端(钱包/商户)及若干分发点(边缘节点/CDN)。本指南以可执行配置与测试步骤为主,不讨论货币政策。 2. CBDC架构中CDN的角色 小分段1:CDN用于加速 -

2026年4月30日

从成本与维护角度比较高防服务器和cdn防御 哪种更适合中小企业

1. 精华:若追求极限带宽与精准防护、能投入持续运维,高防服务器能提供直面攻击的“硬抗”能力。 2. 精华:若想以较低成本换取弹性扩展、全球加速与自动化防护,CDN防御更适合多数中小企业。 3. 精华:最佳实践通常是“组合拳”——用CDN防御做外层缓存与抗D,必要时用高防服务器保护核心源站。 在现实中,安全防护不再是“买了就万无一失”。作为拥有多年 -

2026年4月1日

节约成本的同时保证打印质量选择立思辰gb3731cdn打印机墨粉方法

在办公成本压力越来越大的今天,如何为立思辰GB3731CDN打印机既节约开支又保证打印质量,是许多企业IT与采购部门关注的重点。 首先要了解墨粉类型:原装耗材、兼容/再制造墨粉与自助加粉三种各有优劣。原装稳定但价格高,兼容与再制造墨粉价格低但品质参差不齐,而加粉成本最低但风险在于打印机损耗与色彩不稳定。 选择兼容墨粉时注意厂商资质、颗粒细度、碳粉